金融科技創新園區於2023年首度推出監理沙龍之輔導機制,針對新興之產業共通議題於主管機關、新創業者及金融機構間,搭建政策及產業監理方向之溝通平台。2023年至今已分別舉辦「委外及雲端」、「金融科技發展路徑圖2.0」、「金融業運用AI」、「創新保險商品」、「金融資料共享」等五場監理沙龍。

因應疫情帶動異地/居家辦公模式,並隨著資料與服務雲端化、使用者行動化及存取設備多元化,傳統上基於信任邊界之網路模型已難以滿足新形態工作需求。因此「國家資通安全發展方案(110年至113年)」,將發展零信任網路資安防護環境納為推動策略及主要工作項目。金管會亦於「金融資安行動方案2.0」將「鼓勵零信任網路部署、強化連線驗證與授權管控」列為推動重點之一。並於2024年7月15日發布「金融業導入零信任架構參考指引」鼓勵金融業以零信任思維深化資安防護。

本場監理沙龍,邀請數位發展部資訊處周處長分享零信任相關政策發展,並邀請金管會資服處陳高級分析師分享參考指引內容。主題討論及交流橋段並邀請玉山銀行及美商史凱勒的專家加入與談。

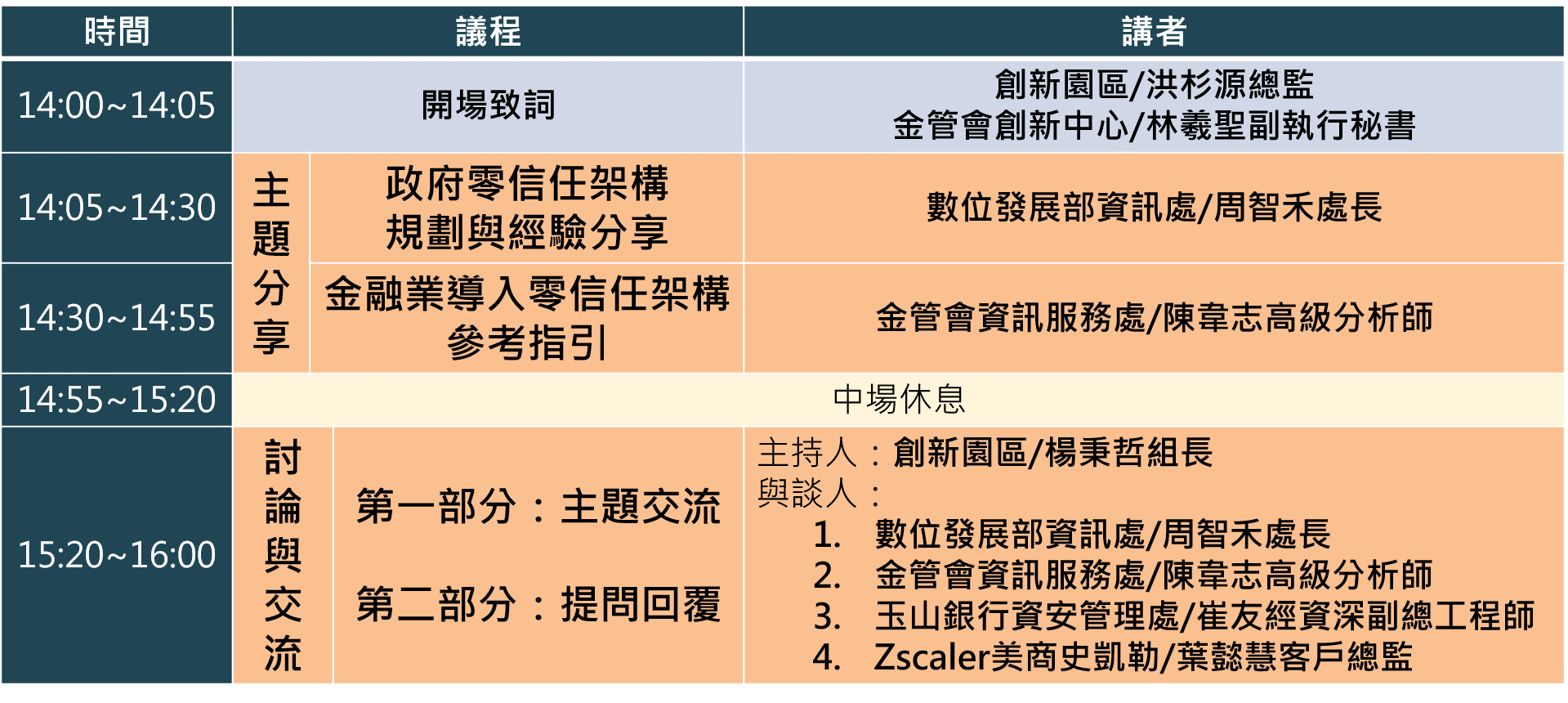

圖一、「監理沙龍:金融業導入零信任」議程

以下摘錄各講者的重點分享內容,歡迎參考。

【Part1:主題講座】

壹、政府零信任架構規劃與經驗分享(講者:數位發展部資訊處 周智禾處長)

一、自民國90年起,政府每四年會提出國家資通安全發展方案,作為國家資安發展策略方向,目前最新的第六期方案(110年至113年)核心戰略為「主動防禦」,強調在遭受攻擊之前預先做好準備。近年來,隨著零信任概念的興起,政府也將其納入資訊安全發展的重點方向。

二、傳統的資安防護模式以邊界防禦為主,預設內部網路是安全的,但隨著居家辦公、行動裝置普及等趨勢,這種模式已不再可靠。零信任則預設所有連線都不受信任,並透過持續驗證使用者身份、設備和網路安全,以決定是否授予訪問權限,以持續性的防禦思維,根據不同的保護對象和安全需求,採取不同的驗證方式和防護措施。

三、就國際零信任架構的發展趨勢,美國政府在2021年頒布行政命令,要求所有聯邦政府機構在一年內導入零信任架構,並由NIST制定了零信任的「聖經」— SP800207文件。此外,美國國防部和CISA也分別提出了各自的零信任架構和實施指引。

四、針對政府推動零信任架構的經驗,指出政府的零信任架構是針對特定系統進行導入,並分為身份鑑別、設備鑑別和信任推斷三大機制。在身份鑑別方面,政府要求使用多因子認證,並鼓勵使用實體鑰匙等安全性更高的驗證方式。在設備鑑別方面,政府要求使用硬體TPM或軟體代理程式,以確認設備的安全性。在信任推斷方面,政府採用了規則和分數兩種模式,根據不同的安全需求和情境,決定是否授予訪問權限。周處長也坦言,政府在推動零信任架構的過程中也面臨一些挑戰,例如導入成本、系統串接及相容性、金鑰管理等問題。

圖二、數位發展部資訊處周智禾處長主題分享

貳、金融業導入零信任架構參考指引(講者:金管會資訊服務處 陳韋志高級分析師)

一、金管會在2021年發布的「金融機構行動方案0」中,即已將零信任納入重點工作項目。近年來,金融業面臨的資訊安全風險不斷增加,例如駭客攻擊、第三方供應鏈風險、新興科技的濫用等此外,疫情帶來的辦公環境變化,也使得傳統的邊界防禦模式難以應付新的安全挑戰。因此,金管會於2024年7月15日發布「金融業導入零信任架構參考指引」鼓勵金融機構導入零信任架構,以強化資訊安全防護。

二、金管會參考指引的四大原則:

-

- 風險導向:優先針對高風險場域導入零信任架構。

- 循序漸進:逐步提升零信任架構的成熟度。

- 目標導向:以資安防護為目標,不強制手段及方法。

- 技術中立:不強制要求金融機構採用特定的技術或產品。

三、參考指引列舉了一些高風險場域,例如:遠距辦公、雲端存取、系統維運管理、應用系統管理、服務供應、跨機構協作。陳高級分析師指出,金融機構可以參考這些範例,根據自身的業務需求和資訊安全風險,選擇適合的場域導入零信任架構。

四、金管會將零信任架構的成熟度分為四個階段:

-

- 第一階段(傳統):強化傳統安全防護機制。

- 第二階段(初始):導入動態指標,例如連線時間、地點等。

- 第三階段(進階):導入及時指標,例如日誌分析、事件回應等。

- 第四階段(最佳):整合所有指標,實現自動化的信任推斷。

五、陳高級分析師強調,第四階段的目標是建立一個整合的資訊安全平台,自動化地評估和管理信任,但這需要相當高的技術能力和資源投入。因此,建議金融機構先著重於前三個階段的實施,逐步提升零信任架構的成熟度。也提醒金融機構,零信任架構的實施不應局限於技術層面,還需要考慮到業務流程、人員管理、風險評估等因素。

圖三、金管會資訊服務處陳韋志高級分析師主題分享

【Part2:主題交流】

主持人:創新園區 楊秉哲組長

與談人:

- 數位發展部資訊處 周智禾 處長

- 金管會資訊服務處 陳韋志 高級分析師

- 玉山銀行資安管理處 崔友經 資深副總工程師

- Zscaler美商史凱勒 葉懿慧 客戶總監

壹、推動現況

Q1:政府機關導入零信任架構的經驗,以及在規劃上有哪些需要注意的事項?

數發部周處長回應:由於政府機關面臨的對象和情境較為複雜,加上資源有限,難以針對每個個案進行深入研究,因此政府推動零信任架構主要以系統角度出發,考量身份、設備和信任推斷三大機制。例如在身份鑑別方面採用與微軟AD不同的獨立ID系統,並串接行動和實體憑證,方便日後系統調整或替換。周處長建議,應思考產品是否具備彈性,避免被單一產品綁定,並確保產品之間的互通性。

Q2:金管會在推動零信任架構時,針對不同面向是否有優先順序的建議?

金管會陳高級分析師表示:零信任架構涵蓋設備、網路、應用程式、資料和身分五個面向,任何一個面向都可能成為攻擊的入口。陳高級分析師建議,金融機構應先考量這五個面向在第一階段的防護措施,從自身現有的安全水平出發,逐步提升零信任架構的成熟度。若要從五個面向中挑選一個優先導入,可參考NIST的建議,從身分鑑別開始著手。

Q3:玉山銀行在零信任架構的實務經驗,以及在風險場景的推動上是否有具體案例可以分享。

玉山銀行崔副總分享:玉山銀行在2020年就開始關注零信任架構,並於2022年正式將其納入科技發展藍圖。並強調導入零信任架構需要跨部門合作,包括資訊處、資安處、AI團隊和法遵處等單位都參與其中。在產品方面,玉山銀行選擇從設備鑑別和身分鑑別開始,並特別重視維運的便利性,透過自動化機制簡化設備管理的流程。

Q4:零信任架構在台灣的推動現況,以及國內外的相關案例?

Zscaler葉總監分享:Zscaler扮演著類似NIST SP800-207文件中PDP(Policy Decision Point,政策決策點)的角色,並在台灣設有兩個落地資料中心,方便客戶進行資料加密和解密的作業。根據葉總監的觀察,台灣許多金融機構在導入零信任架構時,往往由資訊部門主導,而非資安部門,導致導入過程容易偏重產品而非架構層面。也分享了Zscaler在新加坡協助政府導入零信任架構的案例,強調導入過程需要耗費相當長的時間和資源。

貳、技術發展

Q5:從技術面而言,有哪些新興技術可以應用於零信任架構?例如AI的快速進展是否帶來新的技術發展機會或資安威脅?

數發部周處長回應:AI技術可以應用於自動化生成防禦機制,但仍需要人工判斷。另外就新興技術而言,零信任架構的部署多半在雲端,混合雲的模式也將帶來管理成本增加和使用體驗的問題。例如政府在推廣生物辨識和行動憑證等技術時,即面臨使用者抗拒的問題。

金管會陳高級分析師建議:金融機構在導入新技術時,應先思考自身的目標和需求,再評估是否需要引進新的產品或服務。以雙因子認證為例,若現有技術可滿足需求,即不需要額外引進新技術。針對AI技術可能帶來的資安威脅,認為任何新技術都存在風險,重要的是做好風險控管。

玉山銀行崔副總認為:現階段的AI工具尚未成熟,仍需要人工判斷和介入。為了因應潛在的威脅,玉山銀行也就大型語言模型和後量子密碼學等方面持續研究和關注。

Zscaler葉總監認為:AI技術是攻防的利器,既可以提升企業的競爭力,也可能被駭客利用。並強調,零信任架構的重點在於保護核心資產,可透過雲端的強大運算能力,辨識使用者身分和行為,以實現更有效的防護。也分享了Zscaler在AI網路安全方面的研究和應用,例如透過網路編織技術和AI分析,強化網路防禦能力。

參、未來展望

Q1:零信任架構的生態圈如何合作,以推動其發展和應用?

Zscaler葉總監強調:Zscaler不只是販售產品,更重要的是提供服務,並持續與政府和業界進行對話。並分享了Zscaler與美國聯邦政府簽署白宮主動防禦政策的案例,說明零信任架構的重要性已提升到國家安全層級,希望可進一步與台灣政府及金融業交流美國經驗。

玉山銀行崔副總認為:銀行可與學校及新創公司合作,並呼籲政府和業界共同打造零信任架構的發展環境。

金管會陳高級分析師回應:金管會就政策制定層面,會參考國際標準和趨勢,並與金融機構和業者保持密切溝通。

數發部周處長表示:希望未來能與金管會和業者加強合作,共同推動零信任架構的發展。

圖四、主題交流實況

(由左至右分別為:創新園區 楊秉哲組長、數位發展部資訊處 周智禾處長、金管會資訊服務處 陳韋志高級分析師、玉山銀行資安管理處 崔友經資深副總工程師、Zscaler美商史凱勒 葉懿慧客戶總監)